Bayangkan skenario ini: seorang karyawan baru di divisi HR sedang merapikan file-file lama. Tanpa sengaja, dia mengubah setting sharing sebuah spreadsheet gaji seluruh karyawan menjadi “Anyone with the link“. File itu lalu dia kirim ke email pribadinya untuk dikerjakan dari rumah. Tidak ada yang tahu. Tidak ada alert. Tidak ada yang memblokir. Ini adalah temuan yang cukup sering kami jumpai …

Capture The Flag Competition – ITTSec

Halo, Di bulan September ini Ethic Ninja diundang untuk turut serta kolaborasi dengan Institut Teknologi Tangerang Selatan (ITTS). CTF ini untuk siswa-siswi SMA dan sederajat serta Mahasiswa Internal. Catat tanggal pentingnya ya! Pendaftaran Terakhir: 13 September 2025Technical Meeting: 20 September 2025CTF Day (Hari-H): 21 September 2025 Link Pendaftaran: ctf.ittsec.net Tips dari kami: Nikmati proses pencarian flag dan pembelajaran kamu, jangan …

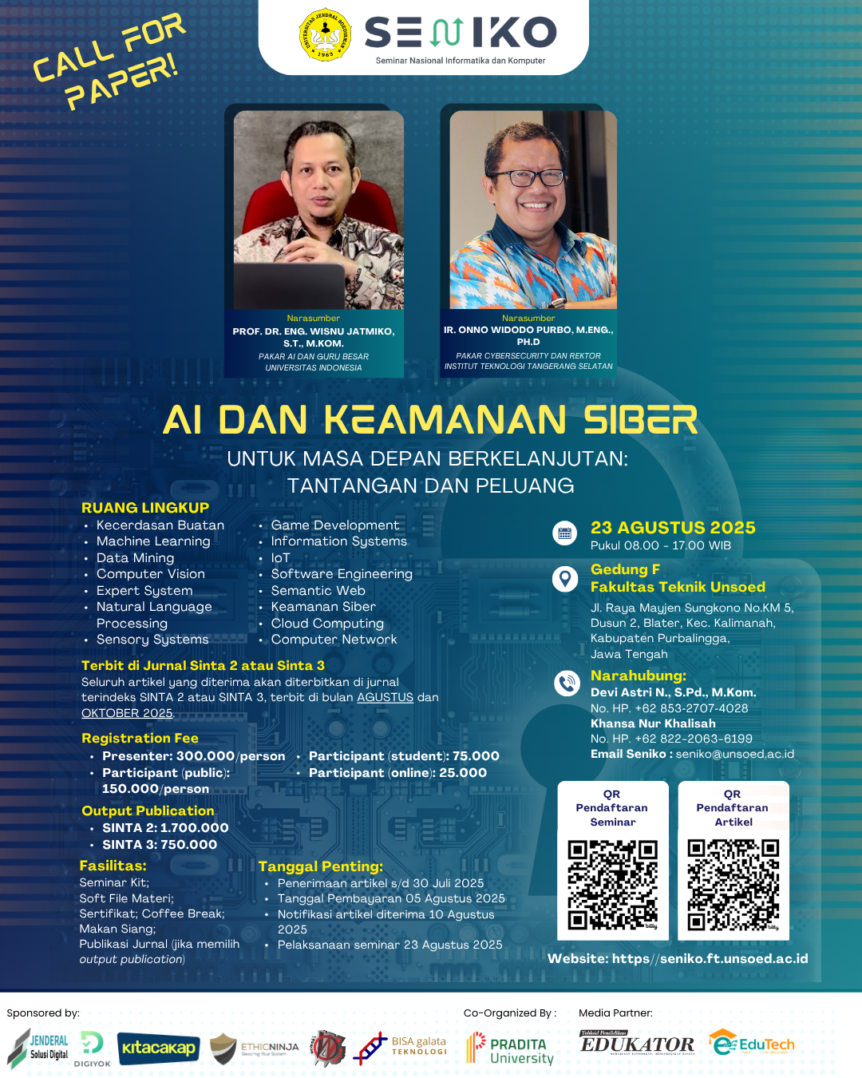

Call For Paper Keamanan Siber dan AI di Acara SENIKO 2025

Untuk mendukung ekosistem keamanan siber yang lebih baik di Indonesia, Ethic Ninja turut serta dalam mensponsori acara Call For Paper Seniko 2025 ini. Acara ini diselenggarakan oleh Fakultas Teknik, Universitas Jenderal Soedirman (Unsoed) mengusung tema: “AI dan Keamanan Siber untuk Masa Depan Berkelanjutan: Tantangan dan Peluang”. Tema ini sejalan dengan misi kami di Ethic Ninja untuk mendorong pemanfaatan teknologi yang …

Keamanan Siber di Era Vibe Coding dan AI

“Buatkan saya form login dan proses menggunakan API yang tersedia” Enter Tak butuh waktu lama hitungan menit maka sebuah form lengkap dengan logika pemrosesan login tercipta. Ya, saat ini AI sudah berkembang masuk ke ranah pemrograman, di luaran sana menyebutnya Vibe Coding mempercepat ngoding kamu yang mungkin kalau tradisional bisa memakan mingguan dengan vibe coding ini mungkin hanya hari atau bahkan jam, sangat …

Apa itu Second Order SQL Injection?

Halo friends, kali ini kita akan bahas salah satu bentuk kerentanan dari SQL Injection yaitu second order SQL injection atau terkadang disebut stored SQL injection. Pada dasarnya serangan ini memiliki karakteristik yang sama, yaitu sama-sama melakukan manipulasi query SQL pada logic suatu aplikasi, namun yang paling membedakan adalah dimana dan kapan waktu tereksekusinya. Jika pada umumnya SQL Injection (SQLi) itu …

Penetration Testing (Pentest) Menggunakan Robot?

Halo friends, mungkin kamu pernah membaca atau menemukan ada artikel atau penyedia jasa layanan pentest menggunakan robot? Sekarang kita coba bahas pro dan kontranya ya! Pentest adalah salah satu dari rangkaian kegiatan keamanan informasi yang difokuskan untuk mencari celah pada aplikasi/jaringan/hardware suatu perusahaan. Sedangkan istilah “robot” biasanya mengacu pada automation tools yang mungkin sekarang juga sudah mulai ditanamkan AI didalamnya …